Configuration LDAP¶

Cette page vous permet de configurer un ou plusieurs serveurs LDAP externes (Active Directory, OpenLDAP, etc.) pour authentifier les utilisateurs dans Avalon.

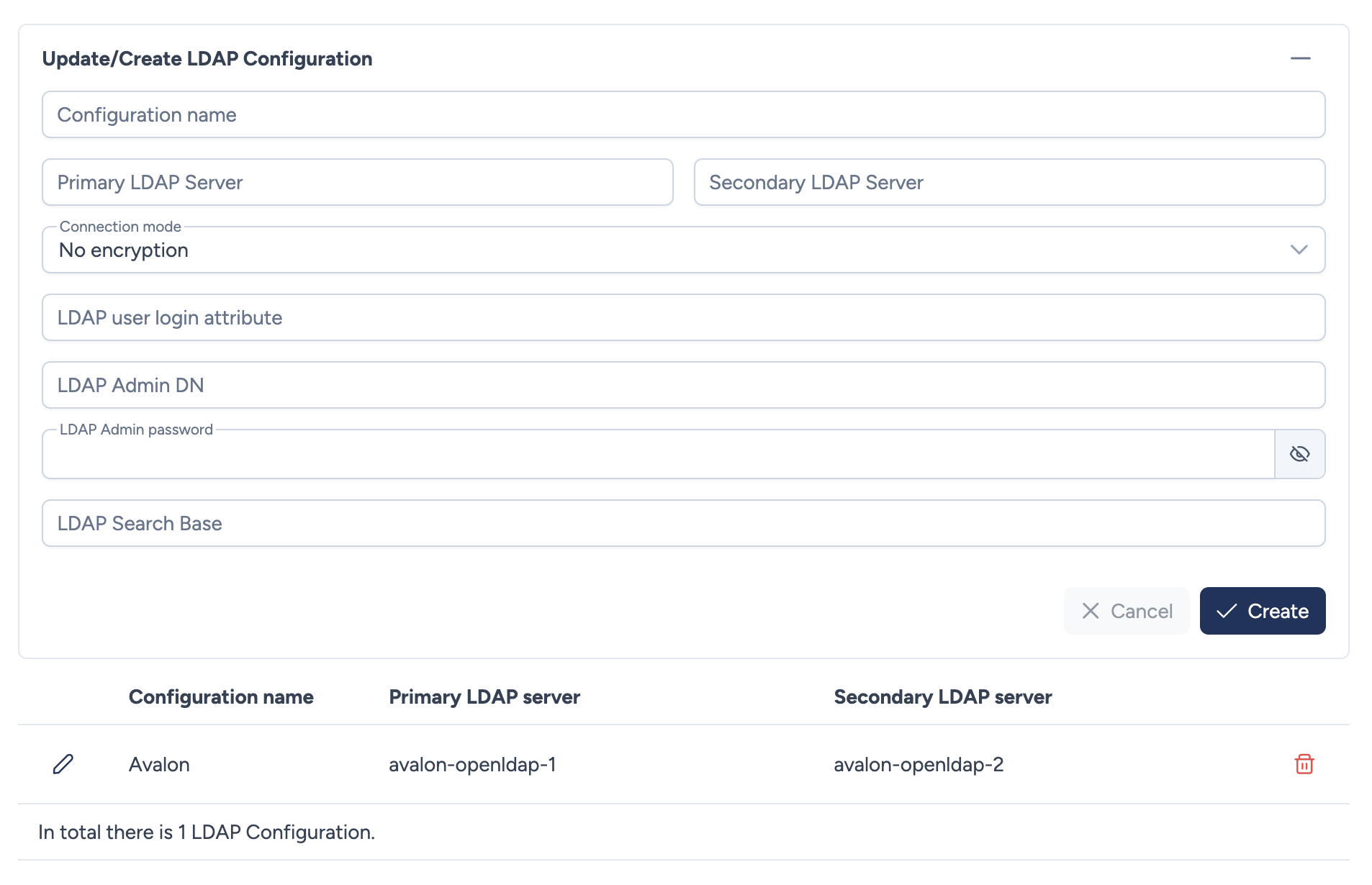

Paramètres de connexion¶

L'interface nécessite des détails spécifiques sur votre infrastructure LDAP pour établir une connexion.

- Configuration Name : Un nom unique pour identifier cette configuration LDAP dans Avalon.

- Primary LDAP Server : L'adresse IP ou le FQDN de votre serveur LDAP principal.

- Secondary LDAP Server : L'adresse IP ou le FQDN d'un serveur LDAP de secours (optionnel, pour la redondance).

- LDAP User Login Attribute : L'attribut utilisé pour identifier les utilisateurs lors de la connexion (ex :

uid,sAMAccountName,cn). - LDAP Admin DN : Le nom distinctif (DN) du compte de service utilisé par Avalon pour parcourir l'annuaire (utilisateur de liaison).

- LDAP Admin Password : Le mot de passe associé au compte DN Admin.

- LDAP Search Base : L'emplacement dans l'annuaire (DN de base) où Avalon doit commencer à rechercher les utilisateurs (ex :

ou=utilisateurs,dc=exemple,dc=com). -

Connection Mode : Le mode de connexion vers le serveur LDAP :

Mode Port Description PLAIN 389 Connexion LDAP standard, sans chiffrement. Mode par défaut. TLS_NO_VERIFY 636 Connexion LDAPS chiffrée (TLS) sans vérification du certificat serveur. Utile pour les environnements de test ou les certificats auto-signés. TLS 636 Connexion LDAPS chiffrée avec vérification du certificat serveur. Nécessite l'upload d'un certificat CA au format PEM. -

CA Certificate : (visible uniquement en mode TLS) Le certificat de l'autorité de certification qui a signé le certificat de votre serveur LDAP (format PEM).

Sécurité

Le mot de passe admin LDAP n'est jamais affiché après la création de la configuration. Vous pouvez le modifier à tout moment en saisissant une nouvelle valeur dans le champ LDAP Admin Password.

Recommandation

En production, privilégiez le mode TLS pour garantir le chiffrement et l'authenticité du serveur LDAP. Le mode TLS_NO_VERIFY ne doit être utilisé que comme solution temporaire.

Mapping groupes LDAP → Rôles Avalon¶

Avalon permet d'attribuer automatiquement des rôles aux utilisateurs LDAP en fonction de leurs groupes Active Directory. Cette configuration se fait depuis Administration > Roles > LDAP Mappings.

Configurations existantes¶

Sous l'interface de création, un tableau affiche toutes les connexions LDAP actuellement configurées.

- Configuration Name : Le nom donné à la configuration.

- Primary LDAP Server : L'adresse du serveur principal configuré.

- Secondary LDAP Server : L'adresse du serveur de secours (si définie).

Actions¶

- Cancel : Abandonne la saisie actuelle.

- Create : Valide et enregistre la nouvelle configuration LDAP.